„The Virus Developer” to seria oszustw e-mailowych, które mogą, ale nie muszą, zawierać różne formy wirusów. Ten oszust phishing krąży po skrzynkach odbiorczych na całym świecie, grożąc zainfekowaniem urządzenia, jeśli nie spełnisz żądań. Zazwyczaj wykorzystuje taktykę opartą na zastraszaniu i socjotechnikę, aby nakłonić użytkowników do kliknięcia w złośliwe linki lub wysłania płatności.

Ale bez paniki. W tym poradniku pokażemy Ci, jak rozpoznać e-mail twórcy wirusa, jak je zablokować i jak chronić Maca przed przyszłymi zagrożeniami. Pokażemy Ci również, jak poprawić bezpieczeństwo urządzenia poprzez eliminację luk w systemie.

Spis treści: Część 1: Czym jest oszustwo polegające na wysyłaniu wiadomości e-mail od twórców wirusów?Część 2: Jak zidentyfikować adres e-mail twórcy wirusa?Część 3: Jak zablokować e-mail od twórcy wirusa?Część 4: Jak zapobiegać przyszłym oszukańczym wiadomościom e-mail?Część 5: Wniosek

Część 1: Czym jest oszustwo polegające na wysyłaniu wiadomości e-mail od twórców wirusów?

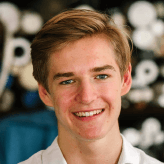

E-mail od twórcy wirusa to rodzaj oszustwa phishingowego. Zazwyczaj pochodzi od hakera lub twórcy oprogramowania, który twierdzi, że umieścił złośliwe oprogramowanie lub oprogramowanie szpiegujące na Twoim urządzeniu. E-mail często zawiera groźby dotyczące:

- Wyciek Twoich danych osobowych

- Zablokuj lub zaszyfruj swoje pliki

- Szpieguj Cię za pomocą kamery internetowej

- Żądanie kryptowaluty lub zapłaty okupu

W wiadomościach e-mail można używać języka technicznego lub fałszywych „dowodów” infekcji, aby sprawiać wrażenie autentycznych.

Typowe tematy obejmują:

- „Jestem twórcą wirusów”

- „Twoje urządzenie zostało zhakowane”

- „Mam dostęp do twojego systemu”

- „Zapłać mi, albo twoje dane zostaną ujawnione”

Choć te groźby mogą wydawać się wiarygodne, prawie zawsze są fałszywe. Ich celem jest nakłonienie Cię do irracjonalnego działania – kliknięcia złośliwego linku, pobrania fałszywego programu antywirusowego lub wysłania pieniędzy.

Dlaczego nigdy nie powinieneś odpowiadać

Kontakt z autorem wirusa potwierdza, że Twój adres jest aktywny. Naraża Cię to na dalsze ryzyko spamu, phishingu, a nawet ukierunkowanych oszustw.

Część 2: Jak zidentyfikować adres e-mail twórcy wirusa?

Pierwszym krokiem do zapobieżenia wyrządzeniu przez niego szkód jest rozpoznanie adresu e-mail twórcy wirusa.

Oznaki oszustwa e-mailowego od twórców wirusów

- Ogólne powitanie: „Witaj użytkowniku” lub brak powitania — oszuści często nie znają twojego imienia.

- Groźny język: Zwroty takie jak „Zhakowałem twoje urządzenie” lub „Mam pełną kontrolę nad twoją kamerą internetową”.

- Żargon techniczny: Mogą zawierać fałszywe logi IP lub fałszywe informacje systemowe, aby sprawiać wrażenie autentycznych.

- Niezweryfikowane linki lub załączniki: Nigdy ich nie klikaj. Mogą zawierać prawdziwe złośliwe oprogramowanie lub moduły śledzące.

- Wezwania do zapłaty: Często w Bitcoinach lub innych niemożliwych do wyśledzenia kryptowalutach.

- Fałszywy adres e-mail: Nadawca może na pierwszy rzut oka wydawać się wiarygodny. Zawsze sprawdzaj rzeczywisty adres e-mail.

- Błędy gramatyczne i literówki: Wiele oszukańczych wiadomości e-mail jest wysyłanych w pośpiechu lub jest słabo napisanych.

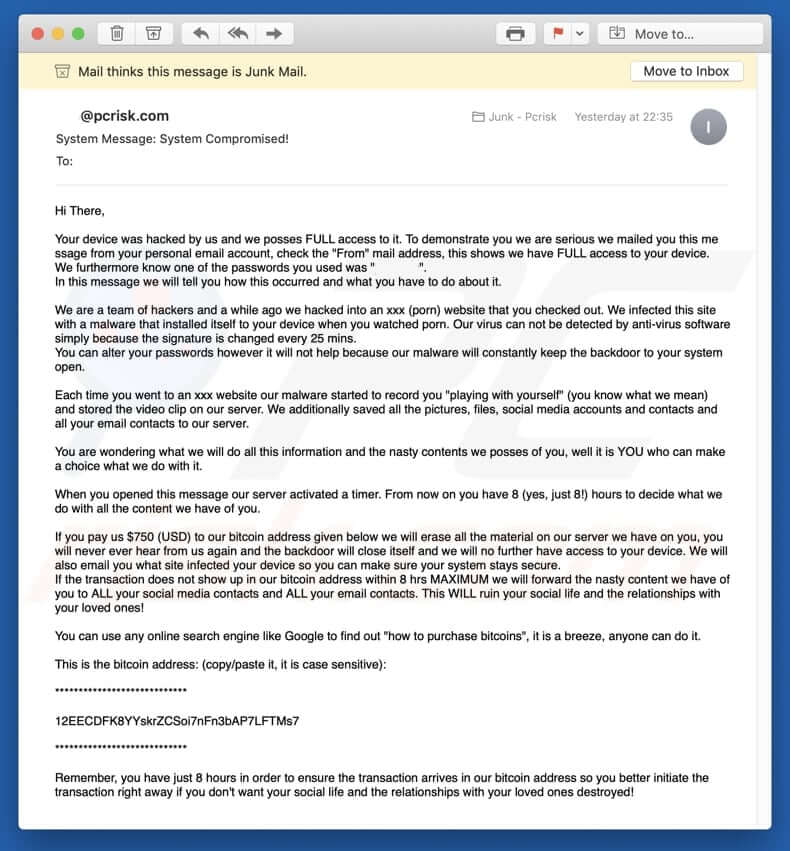

Ochrona Twojego systemu

Nawet jeśli nic nie klikniesz, Twój Mac może się gromadzić pliki tymczasowe i procesy w tle, które spowalniają skanowanie zabezpieczeń lub aktualizacje. Dlatego właśnie iMyMac PowerMyMac pomaga—to czyści pamięć podręczną, niepotrzebne pliki i procesy zatykające pamięć, które w przeciwnym razie mogłyby stworzyć luki w zabezpieczeniach. iMyMac PowerMyMac zapewnia również podgląd w czasie rzeczywistym tego, co działa w systemie, pomagając upewnić się, że po otrzymaniu wiadomości e-mail od twórcy wirusa nie są aktywne żadne podejrzane aplikacje.

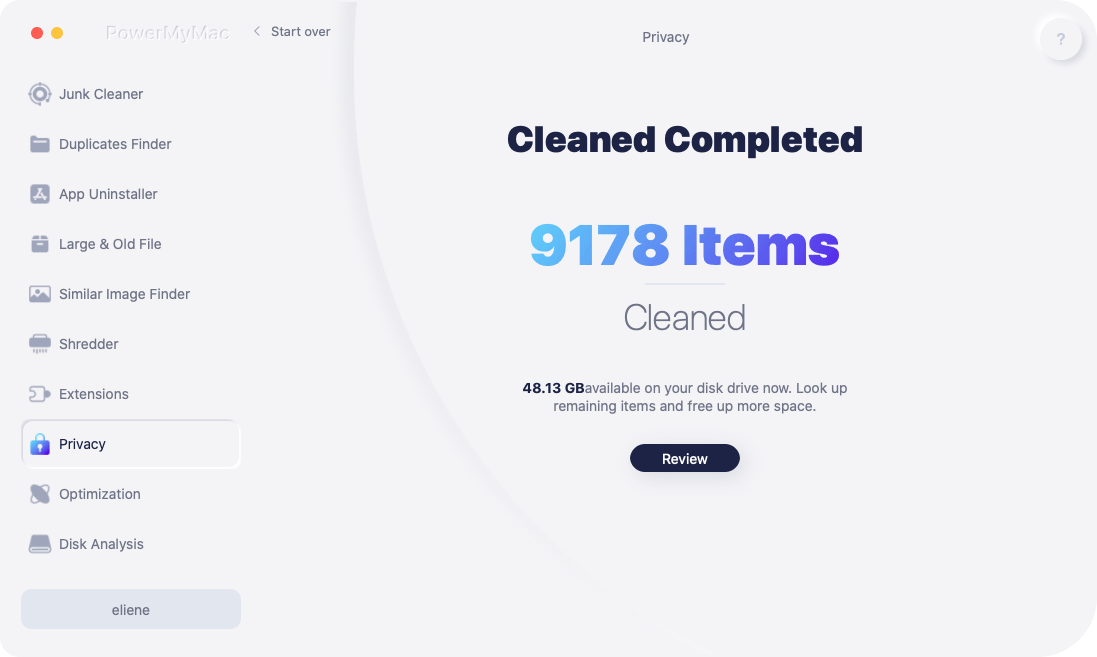

Część 3: Jak zablokować e-mail od twórcy wirusa?

Oto przewodnik krok po kroku, jak zablokować i zgłosić e-mail twórcy wirusa.

- Nie klikaj w nic: Nie otwieraj załączników i nie klikaj żadnych linków.

- Oznacz jako spam lub śmieci: W aplikacji Poczta lub Gmail wybierz wiadomość i kliknij „Oznacz jako śmieci” or „Zgłoś phishing”.

- Zablokuj nadawcę: Jeśli korzystasz z Gmaila, otwórz wiadomość e-mail, kliknij menu z trzema kropkami i wybierz „Zablokuj [Nadawcę]”. W aplikacji Apple Mail: kliknij nazwę nadawcy > „Zablokuj kontakt”.

- Zgłoś oszustwo: Użytkownicy Apple Mail mogą przesłać zgłoszenie na adres reportphishing@apple.com. Zgłoszenia należy przesyłać na adres phishing-report@us-cert.gov lub do lokalnej agencji ds. cyberprzestępczości.

- Usuń e-mail: Po zgłoszeniu usuń je ze skrzynki odbiorczej i kosza.

- Uruchom skanowanie systemu: Nawet jeśli niczego nie otwierałeś, uruchom program antywirusowy i wyczyść system. iMyMac PowerMyMac oferuje funkcję inteligentnego skanowania, która wykrywa bałagan i nietypową aktywność, a także optymalizuje wydajność natychmiast po wykryciu potencjalnych zagrożeń.

Część 4: Jak zapobiegać przyszłym oszukańczym wiadomościom e-mail?

Aby zapobiec oszustwom, takim jak wysyłanie wiadomości e-mail od twórców wirusów, zanim dotrą one do Twojej skrzynki odbiorczej, skorzystaj z poniższych wskazówek:

Wzmocnij bezpieczeństwo swojej poczty e-mail

- umożliwiać uwierzytelnianie dwuskładnikowe (2FA) dla Twoich kont e-mail.

- Używaj silnych, unikalnych haseł.

- Unikaj używania tego samego adresu e-mail do każdego konta internetowego.

Nigdy nie odpowiadaj na spam

Nawet nie rezygnuj z subskrypcji podejrzanych wiadomości e-mail — to potwierdza, że Twój adres jest prawdziwy.

Utrzymuj swój system w czystości i aktualizuj go

- Zawsze aktualizuj system macOS i aplikacje pocztowe.

- Użyj narzędzia takiego jak iMyMac PowerMyMac do:

- Usuń niepotrzebne pliki i nieaktualne pamięci podręczne wiadomości e-mail

- Wyłącz podejrzane elementy startowe

- Monitoruj procesy w tle pod kątem obecności oprogramowania szpiegującego lub trackerów

Dbanie o optymalizację komputera Mac pomaga uniknąć problemów z wydajnością, które mogą opóźnić aktualizacje systemu lub umożliwić niezauważone działanie ataków phishingowych.

Część 5: Wniosek

Oszustwa phishingowe, takie jak te od twórców wirusów, opierają się na strachu i oszustwie. Ale teraz, gdy wiesz, na co zwracać uwagę, możesz śmiało identyfikować, blokować i zgłaszać te złośliwe wiadomości, zanim wyrządzą szkodę.

Pamiętaj – oszustwa atakują nie tylko Twoją skrzynkę odbiorczą; mogą one wpłynąć na cały system. Dlatego konserwacja Maca za pomocą narzędzi takich jak iMyMac PowerMyMac to mądre posunięcie. Zapewniają one płynne działanie urządzenia, eliminują potencjalne luki w zabezpieczeniach i pomagają wyprzedzać zagrożenia cyfrowe.